在當今數字化運營環境中,企業網絡面臨的安全威脅日益復雜。其中,分布式拒絕服務攻擊因其破壞性而備受關注。雖然大規模DDoS攻擊常成為頭條新聞,但小流量、低頻次的DDoS攻擊同樣危害巨大。這類攻擊往往以消耗特定應用資源或擾亂關鍵服務為目的,具有隱蔽性強、持續時間不定等特點,若不加防范,同樣可導致業務中斷、數據泄露及聲譽損失。對于廣大企業而言,建立針對性的防御策略至關重要。以下三招,可幫助企業構建有效的第一道防線,提升網絡韌性。

第一招:強化實時監控與異常流量識別

防御始于可見性。企業應部署專業的網絡流量監控與分析系統,實現7×24小時不間斷監測。重點在于建立基線流量模型,了解正常業務時段的流量模式、協議分布及訪問規律。通過設置智能閾值告警,系統能夠實時捕捉微小流量波動中的異常模式,例如對某個API端點的突發請求、異常協議占比激增或來自特定地理區域的非常規訪問。早期發現是應對小流量DDoS的關鍵,它使得安全團隊能夠在攻擊影響擴散前介入處置。

第二招:實施精準的應用層防護與資源管理

小流量DDoS常瞄準應用層,如HTTP/HTTPS洪水攻擊。因此,僅靠網絡層防護不夠。企業需在Web服務器前部署應用防火墻,或啟用云服務商提供的WAF功能。配置規則以識別并攔截惡意爬蟲、慢速攻擊請求及異常用戶會話。優化服務器配置至關重要:設定合理的連接超時時間、限制單個IP的請求頻率、對非關鍵服務實施請求隊列管理。對核心業務資源進行動態分配與隔離,確保攻擊發生時,關鍵應用仍能獲得必要資源維持運行,將影響局部化。

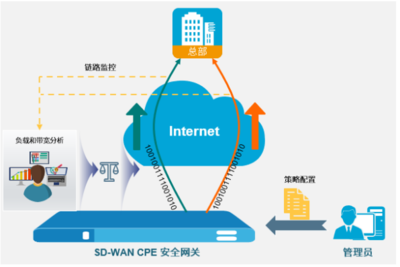

第三招:構建彈性架構與自動化響應機制

從架構設計上增強彈性是治本之策。采用負載均衡將流量分散至多個服務器,避免單點過載。結合云服務的彈性伸縮能力,在監測到疑似攻擊流量時,可自動擴展資源池以吸收部分壓力。建立預案化的自動化響應流程同樣重要:一旦確認攻擊,系統可自動觸發IP黑名單更新、啟用挑戰機制、或切換至備用清潔流量通道。定期進行滲透測試與模擬攻擊演練,能驗證防御措施有效性并優化響應流程。

小流量DDoS攻擊如同“慢性病”,雖不立即致命,但長期侵蝕企業網絡健康。通過上述“監控-防護-彈性”的三層防御體系,企業能夠顯著提升主動防御能力。網絡安全是持續的過程,企業應將其融入日常運維,并考慮與專業的網絡技術服務伙伴合作,獲取更全面的威脅情報與技術支持,確保業務在安全的軌道上穩健前行。